4 razones para implementar controles de acceso basado en la identidad en tu compañía

Por un escritor de hombre misterioso

Guía para implantar la seguridad en la nube en la empresa

Inicio de sesión único, Cloud Architecture Center

Cómo gestionar los controles de acceso según ISO 27001

Privacidad y Protección de Datos. Implementación

Qué es una PKI (Infraestructura de clave pública)?

Control de acceso de usuarios en la nube: ¿Cómo implementarlo?

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad Cibernetica

20 Consejos de seguridad para Wordpress - SysAdminOK

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad Cibernetica

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad Cibernetica

Qué es el control de acceso y en que se diferencia del control de personal? - Compusistem S.A.

Seguridad y Privacidad en la Mensajería Instantánea

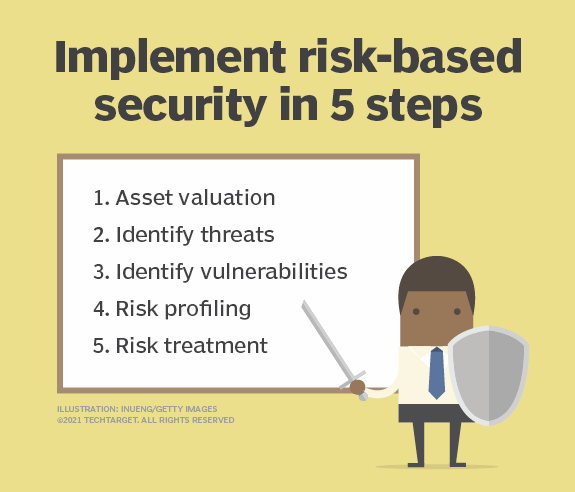

5 pasos para lograr una estrategia de seguridad basada en riesgos

Data Driven: La importancia de la gestión basada en datos - blog Incentro

Control de acceso: Qué es, características, tipos y su importancia en seguridad