Control de acceso: Qué es, características, tipos y su importancia en seguridad

Por un escritor de hombre misterioso

Proteger los datos y recursos de sistema ya no es negociable. Conoce en qué consiste el control de acceso y cómo empezar a implementarlo.

Más que nunca, nuestra forma de trabajar debe ser flexible. Existen empresas que mantienen a varios colaboradores o a todos trabajando desde casa o desde la localización de su conveniencia. También están aquellos grupos de trabajo que desempeñan sus tareas tanto en una oficina o cada uno desde donde estén. Sin embargo, debemos cuidar quienes deben acceder tanto a los datos como recursos del sistema. Esta guía te explicará todo lo que debes saber respecto al control de acceso, sus variantes más comunes y una solución bastante fiable para poder empezar a implementarlo cuanto antes.

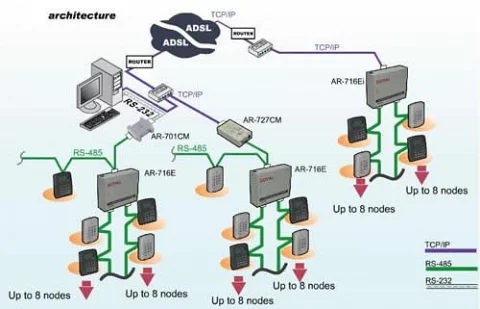

Tipos de Control de Acceso Físico y sus Componentes

Seguridad de la Información y control de accesos - Normas ISO

Qué es el “control de acceso en seguridad privada” y cómo hacerlo más eficiente? - CityTroops Blog - Field workforce management and information processing

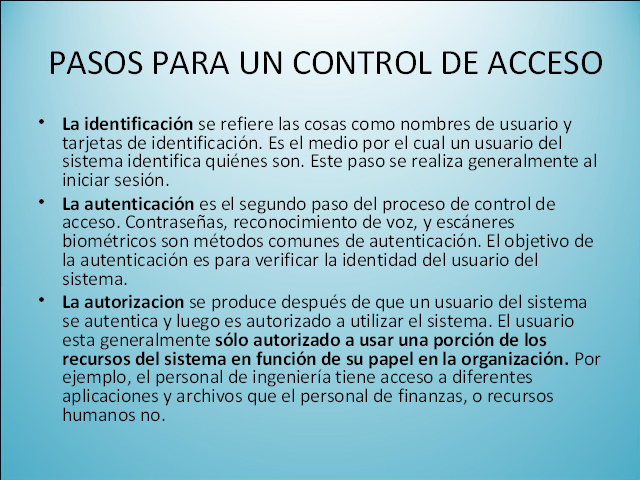

Administración del control de accesos, adecuado a los sistemas de información

Seguridad lógica en informática. ¿En qué consiste?

Qué Es Un Control De Acceso En Seguridad Privada?

Listas de Control de Acceso (ACL): Funcionamiento y Creación

Qué es Control de Acceso? - TECNOSeguro

Qué es Control de Acceso? - TECNOSeguro

Administración del control de accesos, adecuado a los sistemas de información

8.control acceso

Mecanismos básicos de control de acceso, INCIBE-CERT

Tipos de información sensible - La guía más completa

La importancia de la ciberseguridad en un control de acceso - Bienvenido al Blog de Schneider Electric

Dattics te ofrece control de acceso en seguridad privada